Szyfrowanie danych - co musisz wiedzieć

Jesteś obserwowany. Rządy na całym świecie mają tajne systemy które szpiegują swoich obywateli co godzinę każdego dnia. Systemy te zostały zaprojektowane do chronić ludzi przed zagrożeniami międzynarodowego i krajowego terroryzmu, ale ponieważ są prowadzone przez ludzi, często są również niewłaściwie używane, jak ten pracownik Agencji Bezpieczeństwa Narodowego, który szpiegował 9 kobiet, aż w końcu został złapany.

Oczywiście to nie tylko rządy to robią, ludzie, którzy wiedzą i mają możliwość hakowania i instalowania złośliwego oprogramowania w urządzeniach rób to również każdego dnia. Ofiary mogą być zwykłymi ludźmi, takimi jak ty i ja, a najbardziej stracimy trochę prywatności (jak nasze prywatne wiadomości są czytane przez kogoś innego, wcale nie przerażające). Ale na wyższym poziomie firmy często są atakowane i tracą miliony miliardy dolarów informacji.

Jak to jest możliwe? To albo słabe szyfrowanie na urządzeniach ze słabymi ustawieniami bezpieczeństwa lub atakujący jest wysoce zaawansowany i posiada niezbędne umiejętności i maszyny, które mogą przenikać nawet fortece.

Wielkie słowa, wow i Mam nadzieję, że zwróciłeś na siebie uwagę. Może ci się to wydawać sci-fi, ale dzieje się to codziennie. Nawet jak to czytasz. Ale dobrą rzeczą jest to, że są kilka środków, dzięki którym możesz chronić swoje dane od tych złych elementów poprzez szyfrowanie z pomocą producentów urządzeń i ekspertów ds. bezpieczeństwa, a ten artykuł próbuje wyjaśnić, jak działa dokładnie to szyfrowanie.

Po pierwsze, dlaczego szyfrowanie jest ważne?

Dobre pytanie. Rozważmy scenariusz, w którym system jest chronione hasłem bez anonimowych loginów lub nieautoryzowanego użycia. Jeśli jednak ktoś chce uzyskać dostęp do danych, może je po prostu zresetować. Z drugiej strony celem szyfrowania danych jest chroń swoje pliki, nawet jeśli ktoś uzyska do nich nielegalny dostęp.

Innym sposobem patrzenia na to jest jeśli Twój telefon, laptop lub pulpit został skradziony, możesz powiedzieć, że jest chroniony hasłem, ale to łatwo ominąć. Złodziej może po prostu wyjąć kartę SD lub dysk twardy i zamontować go w innym miejscu, a oni będą mieli już dostęp do twoich plików. Ale jeśli szyfrujesz swoje dane, nikt nie będzie w stanie podejść do Twoich danych.

Czysty, co??

Ale to tylko dla twoich plików. Co z twoim poufne informacje wysyłane za pośrednictwem poczty e-mail lub aplikacji do przesyłania wiadomości? Jest to coś, co nazywamy szyfrowaniem end-to-end, z którego korzysta kilka aplikacji do przesyłania wiadomości, takich jak WhatsApp i Facebook Messenger.

Czym jest szyfrowanie typu end-to-end?

Szyfrowanie end-to-end (E2EE) to metoda, w której strony komunikujące się są tylko ci, którzy rozumieją przekazywaną wiadomość. Oznacza to, że podsłuchujący nie będą mogli słuchać tego, o czym mówi się. Nawet właściciele tego kanału jak dostawcy usług telekomunikacyjnych, dostawcy usług internetowych, a nawet właściciele aplikacji nie są w stanie uzyskać dostępu do Twoich informacji.

The wiadomość jest szyfrowana w taki sposób że klucze do odszyfrowywania danych należą tylko do użytkownicy, którzy komunikują się ze sobą i żadna strona trzecia nie może go odszyfrować.

W jaki sposób klucz jest przekazywany do szyfrowania end-to-end?

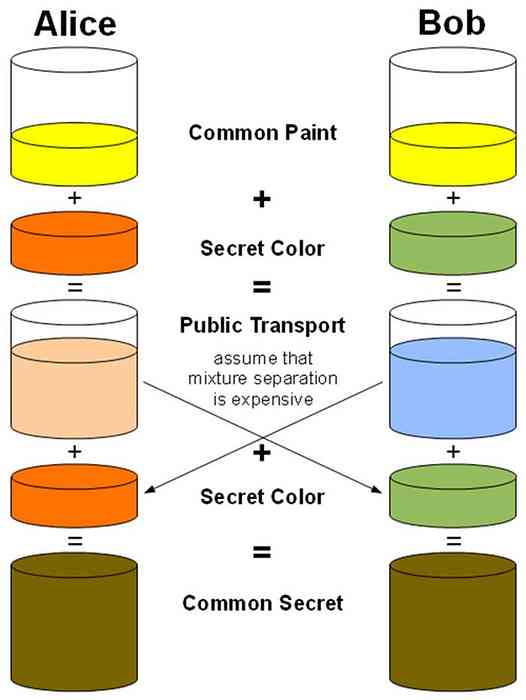

Ujmijmy to w ten sposób, Bob pisze do swojej żony Alice. Każdy z nich zaczyna się wspólnym kolorem lub kluczem publicznym, a także osobistym kolorem prywatnym lub kluczem prywatnym. Kiedy Bob wysłał jego tekst do Alice, jego kolor (klucz prywatny) jest zmieszany ze wspólnym kolorem (klucz publiczny). Alicja otrzymuje wiadomość i łączy ją z własnym prywatnym kolorem i aby mogła odczytać wiadomość wysłaną przez Boba jej.

Nazywa się to wymianą kluczy Diffie-Hellmana.

Co to jest klucz publiczny i klucz prywatny?

Pary kluczy publicznych i prywatnych składają się z dwa unikalne, ale powiązane ze sobą łańcuchy losowo generowanych liczb. Dobrym przykładem może być:

20438 0145 00B1 28CB C9FA 5BB4 56DE 6D43 8BB1 E16A 5AB7 F3B0 5ECE 657F E6F1 CDF2 3FE4 D81A 7E8F B384 B1F1 3C2C 92BB 60AB BF40 C7D4 B6E4 C044 B84A DD74 C122 4B0A CB6F 52C4 C20B 0C0A 000A.

Klucz publiczny w ten typ szyfrowania jest, cóż, publiczny. Oznacza to, że jest łatwo dostępny dla wszystkich i można go zobaczyć w katalogu. Jednak klucz prywatny, należy tylko do właściciela. Ze względu na swoją skomplikowaną i matematyczną naturę zaszyfrowane dane przy użyciu klucza publicznego mogą być tylko odszyfrowane przez kompatybilny klucz prywatny i odwrotnie.

Więc jeśli Bob chce napisać do Alicji coś, czego nie chce, żeby ktokolwiek zobaczył, zaszyfruje wszystko, co używa klucza publicznego Alice, a ponieważ tylko Alicja ma dostęp do swojego klucza prywatnego, jest jedyną osobą zdolną do odszyfrowanie danych z powrotem do zamierzonego formatu.

Od Alice jest jedyną osobą, która ma klucz do odszyfrowania danych, tylko Alice będzie mogła go użyć, nawet jeśli ktoś inny uzyska dostęp do pliku. To będzie pozostają poufne, dopóki Alice nie podzieli się kluczem prywatnym.

Mówiąc prościej, Szyfrowanie prywatne i publiczne jest jak umieszczenie wiadomości w skrzyni, wiedząc, że osoba, do której wysyłasz wiadomość, to tylko jeden na świecie, który ma klucz.

Dlaczego to ma znaczenie?

W czasach, w których żyjemy teraz, informacje mają znaczenie. Jest wielu ludzi, którzy może wykorzystywać informacje w celu poszerzenia ich programu. Rządy mogą wykorzystywać informacje, aby chronić swoich obywateli lub szpiegować swoich ludzi, korporacje mogą używaj informacji, aby karmić nas reklamami, lub sprzedać nam te produkty. Im więcej my, użytkownicy przyczynowi, tworzymy te informacje, im bardziej jesteśmy podatni na te podmioty.

Więc dlaczego to „naprawdę” ma znaczenie?

To ma znaczenie, ponieważ innowacje w technologii przybliżają nam szyfrowanie. Dawno minęły czasy, gdy ktoś chce, aby jego e-maile były bezpieczne lub prywatne, można by stosuj trudne i skomplikowane równania matematyczne w celu ich zaszyfrowania. Powiedziawszy to, teraz łatwiej jest zabezpieczyć nasze dane i to jest jeden dobry powód do skorzystania.

Ma to również znaczenie, ponieważ musimy chronić naszą prywatność w Internecie. Oczywiście, możesz myśleć, że otwieranie danych na nikogo jest praktycznie nieszkodliwe, ale tak naprawdę nie jest. Rzeczywistość jest taka, bezpieczeństwo online nie ogranicza się tylko do wiadomości e-mail lub tekstu wiadomości, obejmuje dokumentację bankową, finansową i medyczną. Te dane są wrażliwe, ponieważ może to oznaczać ogromne różnice w naszym życiu, a jeśli wpadnie w niepowołane ręce, możemy mieć wiele kłopotów.

Wreszcie ma to znaczenie, bo prędzej czy później, wszyscy mielibyśmy coś do ukrycia. Możesz nie uważać tego za możliwe, ale tak się stanie. Prawdziwa siła szyfrowania i prywatności leży w jego zdolności do ochrony społeczeństwa. Jeśli prywatność jest nieobecna, demokracja i dobre rządy nie mogą istnieć.

Końcowe spojrzenie na tę sprawę

Chociaż szyfrowanie może wydawać się skomplikowane, a nawet trudne, jest to jednak konieczne. Świat nie jest z jednorożców i tęczy i są ludzie, którzy swędzą, aby uzyskać każdą możliwą informację i będą skakać, aby je zdobyć. Dlatego budujesz ogrodzenie, gdy grozi ci bandyta.

Nie chciałbyś, żeby ktoś słuchał twoich rozmów, a może czytasz prywatne wiadomości, prawda? Więc co byś zrobił? Zostaw drzwi otwarte? Albo przykręć go, żeby nikt nie mógł wejść?